¿Qué hacer después de un ataque informático?

Recibir un ataque informático nos molesta, pero sobre todo pone en riesgo los activos digitales de la empresa y el robo de estos activos puede generar problemas mayores.

read more¿Cómo transformar el Datacenter y la vida diaria de un administrador de aplicaciones?

Desde hace varios años, VMware, el líder en Virtualización de servidores x86 y líder Mundial Cloud Systems Management, ha estado trabajando en la innovación y modernización de las diferentes áreas de IT.

read moreLa Evaluación de Riesgos efectiva es la única forma de validar las soluciones de seguridad

Todos los profesionales de TI sabemos que no existe una medida exacta para las empresas en cuanto a soluciones de seguridad se refiere.

read moreVMware Collaboration potencia el intercambio y la sincronización de archivos corporativos

El nuevo paquete VMware Collaboration integra el AirWatch Content Locker, AirWatch Video y Socialcast en una sola suite de productividad que simplifica el intercambio y distribución de contenidos, potenciando la colaboración en el trabajo.

read more14 fallas de seguridad que les costaron sus cargos a los ejecutivos IT

Este post es una reproducción fiel del artículo publicado en Information Week México el 23 de Julio del 2015, Escrito por THOMAS CLABURN. Usted tenía un trabajo: proteger los datos. ¿Qué sucedió? La vida como CEO, CIO o CTO es un poco más compleja que eso.

read more¿Qué requisito consideras indispensable para tener un Data Center seguro?

Atender el tema de seguridad para un Data Center es indispensable,

read more¿Por qué te Conviene Virtualizar y adoptar Cloud Computing?

Ya no se trata de preguntar si los clientes adoptarán Cloud Computing y si se unirán a las filas de la virtualización; la pregunta más bien es ¿Cuándo lo harán? Ellos saben bien que el cambio es inminente, pero a veces les cuesta mucho tomar la decisión.

read moreClientes Compromiso Mejores Prácticas: Adición de comunicaciones de vídeo de grabación existentes Soluciones de Cumplimiento y WFO

Si usted está en la banca, los seguros, la asistencia sanitaria o cualquier otro mercado altamente competitivo y centrado en el cliente, que está experimentando, sin duda, este fenómeno

read moreLa interminable historia del Spam

No estás solo, billones de mensajes no deseados o spam fueron enviados en el 2014, si leíste bien, ¡BILLONES!

read moreWhat is a Hack?

Much to the chagrin of actual hackers, the term “hacking” has been co-opted in countless ways that bear little resemblance to actually breaking into computer systems. An intrepid homeowner might be a DIY hacker.

read moreLa verdadera cara de los ataques DDoS

Muchos de los ataques DDoS en la actualidad son tan solo la pantalla que encubre un verdadero ataque maligno oculto detrás de una vorágine de tráfico, distrayendo la atención de la seguridad hacia los bordes de la red.

read morePredicciones del VNI, 2014 – 2019

Cisco Visual Networking Index (VNI) resume el esfuerzo por analizar y pronosticar el crecimiento y el uso de las redes IP en todo el mundo.

read moreRich Sources of Curated Open Educational Resources – High Quality, Current, and Free

As always, HIMSS was a packed conference where we all try and compress one months worth of health IT activities down to a single week. Between managing the Intelligent Health Pavilion’s networks, meeting customers, and trying to sneak in the occasional session, I needed some downtime before moving on to our next conference – Interop.

read more¿La tecnología en nuestras empresas, cual es la verdadera razón de su importancia?

¿Porque la tecnología? ¿Alguna vez seguramente nos hemos hecho esa pregunta, porque una empresa debe gastar millones de dólares en hardware, software y servicios implementando sistemas de información? ¿Qué valor le proporciona esto para justificar la inversión y los esfuerzos desarrollados?

read moreNo te metas con mi red

“No te metas con mi red”, es algo muy similar a lo que escuchaba hace ocho años cuando ofrecía virtualización en los clientes; solo que en aquella época la frase era “No te metas con mis servidores”.

read moreThe Way Software Is Designed Today, It’s Amazing Anything Is Ever Secure

One of the most frightening lessons IT people quickly learn is that large complex systems—software, hardware and certainly operating systems—always do things that no one knew they could do (or expect them to do).

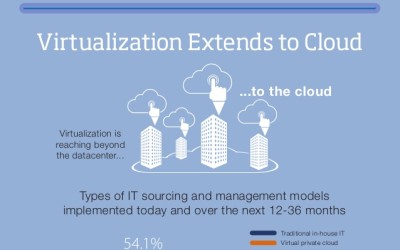

read moreInfographic – Invertir en una Plataforma Cloud para lograr mayor Agilidad

Infographic – Invertir en una Plataforma Cloud para lograr mayor Agilidad

read moreSupporting Temporary Use Cases with Desktops-as-a-Service (DaaS)

The coming of summer makes me think of that big truism “the only constant is change,” and its counterpart, “it’s how you handle change that matters.”

read moreVirtualización… ¿Moda o Tendencia? Razones de Por qué virtualizar

Ninguna otra tecnología ha cambiado las infraestructuras de TI en las empresas más que la virtualización, que ha ido transformando poco a poco las áreas de TI…

read moreVIRTUALIZAR EL ESCRITORIO TIENE SUS MITOS

Hay quienes creen que es un riesgo de seguridad, también hay quienes creen que una sola tecnología es suficiente para mejorar la administración y autonomía de sus trabajadores remotos y virtualizar todas sus aplicaciones.

read more